对于威胁参与者和安全专家来说,网络安全仍然是一个不断发展的领域。也就是说,最近出现的一个积极因素是,公司更愿意与合作伙伴、专家和更大的社区共享信息,以协作应对威胁。这方面的一个例子是Microsoft 与 Apple 合作修补 macOS 设备中的“Shrootless”漏洞。现在,这家雷德蒙德科技公司提供了有关针对 Mac 的复杂木马的详细信息。

微软表示该木马被称为“UpdateAgent”,并于 2020 年 9 月作为相对基本的信息窃取程序出现。然而,从那时起,它已经发展了很多,并且它最近的迭代实际上已经被称为分发辅助有效负载,例如 Adload 广告软件。微软 已经警告说,UpdateAgent 不断发展的持续渗透方法意味着它可以在未来的活动中进一步发展并分发更危险的有效载荷。

UpdateAgent 通常伪装成用户在 Mac 上下载的合法软件。然后它绕过几个 macOS 控件以保留在设备中。这方面的一个例子是绕过 Gatekeeper,这是为了确保只有受信任的应用程序才能在您的硬件上运行。然后,该木马利用现有的用户权限执行恶意活动,然后覆盖其踪迹。

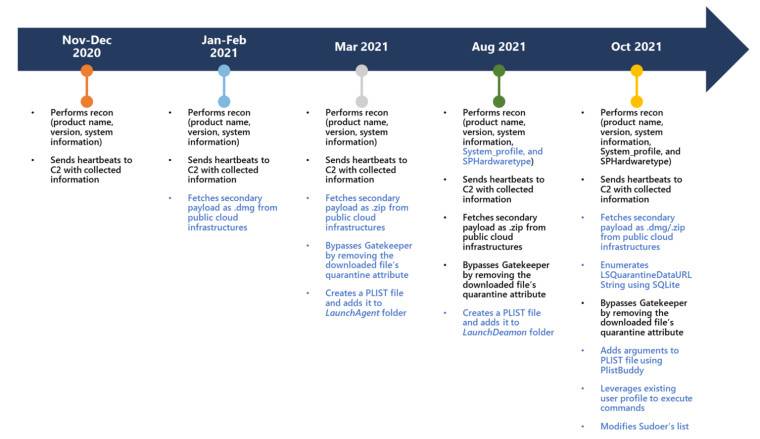

微软还指出,UpdateAgent 从 S3 存储桶和 AWS 上的 Cloudfront 下载其恶意负载。因此,该公司与亚马逊合作删除了一些已知的有问题的 URL。从 2020 年 9 月首次亮相到 2021 年 10 月最新活动,UpdateAgent 的演变如下图所示:

微软表示 2021 年 10 月的 UpdateAgent 活动是迄今为止最复杂的活动。该木马以 .zip 和 .pkg 格式打包,并通过路过式下载分发,但最终结果还包括对 Sudoer 列表的修改。微软的调查还显示,最新攻击的基础设施是在 2021 年 9 月创建的,还发现了其他恶意域。这表明 UpdateAgent 正在积极开发中,并且可能会继续变得更加复杂和危险。

该公司有以下关于现有 Adload 广告软件有效负载的详细信息可供分享:

安装广告软件后,它会使用广告注入软件和技术拦截设备的在线通信,并通过广告软件运营商的服务器重定向用户流量,将广告和促销信息注入网页和搜索结果。更具体地说,Adload 通过安装网络代理来劫持搜索引擎结果并将广告注入网页,从而利用中间人 (PiTM) 攻击,从而将广告收入从官方网站持有者那里吸走给广告软件运营商。

Adload 也是一种异常持久的广告软件。除了收集发送到攻击者的 C2 服务器的系统信息外,它还能够打开后门来下载和安装其他广告软件和有效负载。考虑到 UpdateAgent 和 Adload 都能够安装额外的有效载荷,攻击者可以利用其中一个或两个向量在未来的活动中潜在地向目标系统提供更危险的威胁。

目前,微软有一些针对 UpdateAgent 防护的建议。对于公众,这些包括对特权资源的限制访问、仅从受信任的来源安装应用程序、部署最新的软件安全更新以及使用MicrosoftEdge 自动阻止恶意网站。同时,鼓励组织执行上述所有操作并使用Microsoft 端点防御者也是。

微软希望通过共享所有这些信息,它强调了不断发展的恶意软件的威胁以及供应商必须提供的保护 Windows 和非 Windows 机器的安全解决方案类型。它还分享了一些高级搜索查询和妥协指标 (IoC),您可以在此处了解更多信息。